網路要設為一個內網,使用DHCP

是兩個系統在一個獨立的內網不是橋接

掃瞄系統只有22跟80

觀看80port跟8080port的網頁

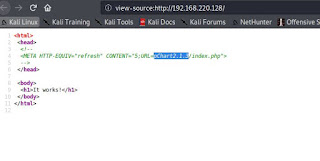

觀看原始碼時,發現一個子網域

登入看看,找一下有沒有漏洞

有一個目錄訪問的漏洞

看一下apache的設定,為何8080登不進去

只能用舊版瀏覽器的協定登入

改一下設定登入成功

找到了漏洞但是不能用

無法直接用網頁反彈回主機

有三種漏洞滲透方式

第一種是直接用網址的命令注入反彈

第二種是用Metasploit自動化工具滲透

第三種是將網址的命令注入,寫入文件

執行文件來反彈

直接用自動化工具連接,第三種連接方式

寫在最下面請摻考

找漏洞,將POC傳輸過去邊議提權

直接在網址執行命令注入就是不行

所以照第三種方式,寫入文件,在執行

觀看權限,將網址列在;分號後代入id,再寫入文件執行

PHP跟URL要轉碼,無法辨識斜線

https://www.tools4noobs.com/online_php_functions/urlencode/

查看系統

建立一個PHP資訊檔,來觀看,看能不能執行PHPshell反彈

先跟主機建立連結,傳輸腳本過來

執行腳本,反向連結

kali2020.1版很多命令都要sudo權限

沒有留言:

張貼留言